1

Khảo sát Hệ thống bảo mật

1.1

Bảo mật hệ thống mạng

Như chúng ta đã biết, mục tiêu của bảo mật mạng là để bảo vệ các máy tính, dữ liệu và hệ thống mạng

trước sự tấn công, phá hoại và truy cập trái phép.

Tuy nhiên, thực tế,

chúng ta luôn gặp trở ngại trong việc cân bằng giữa các biện pháp bảo mật hệ thống

và tính tiện lợi, tối ưu trong sử dụng. Muốn bảo mật thì phải có những ràng buộc,

hạn chế trong sử dụng. Việc cân bằng giữa 2 yếu tố này luôn là một bài toán khó

cho chuyên gia bảo mật hệ thống. Ví dụ, muốn an toàn thì phải đặt mật khẩu đủ

khó, phải thay đổi định kỳ, đơn giản vậy, nhưng người sử dụng cũng cảm thấy khó

chịu với yêu cầu này.

Để có một hệ thống

bảo mật, người ta thường sử dụng mô hình có tên gọi CIA, trong đó:

– Confidentiality

(bảo mật): mọi người chỉ được quyền truy cập thông tin vừa đủ theo chức vụ, vai

trò

– Integrity (toàn

vẹn): đảm bảo dữ liệu luôn chính xác, nhất quán, và tin cậy

– Availability (sẵn

sàng): dữ liệu luôn ở trạng thái sẵn sàng truy cập

Một số hình thức

hoạt động của tội phạm mạng:

– Đánh cắp thông

tin để bán, ví dụ: số thẻ tín dụng, tài khoản ngân hàng, số điện thoại,…v.v

– Đánh cắp thông

tin bí mật liên quan đến an ninh, quân sự, khoa học

– Đánh cắp mật khẩu

để truy cập vào hệ thống

– Thay đổi nội

dung tài liệu quan trọng, ví dụ: hợp đồng

– Tấn công làm

nghẽn hệ thống (DDoS)

– Mã hóa dữ liệu

trên đĩa cứng, sau đó yêu cầu nạn nhân phải trả tiền để được giải mã

Làm gì để đảm bảo

an toàn cho hệ thống mạng?

– Phân quyền truy

cập hệ thống vừa đủ cho từng vị trí công việc

– Mã hóa dữ liệu

– Phân quyền trên

hệ thống thư mục, tập tin (access control list)

– Quản lý người

dùng bằng tài khoản, mật khẩu

– Chứng thực bằng

sinh trắc học

– Sử dụng kĩ thuật

kiểm tra để đảm bảo toàn vẹn dữ liệu (checksum)

– Lưu dự phòng dữ

liệu

– Dự phòng thiết

bị

– Cập nhật phần mềm

định kỳ

– Cấu hình hệ thống

tường lửa, giám sát

– Kiểm tra tập

tin nhật ký (log) thường xuyên

– Cài đặt phần mềm

phòng chống virus

– Không sử dụng

phần mềm không tin cậy

– Không truy cập

vào các website không tin cậy

1.2 Thực hiện xâm nhập và lấy thông tin hệ thống

Thực hiện một tình huống xâm nhập và lấy thông tin hệ thống.

Thiết lập hệ thống để thực hành:

Bật chức năng WSL

– Windows 10 có tính năng WSL (Windows Subsystem for Linux),

cho phép chạy trực tiếp hệ điều hành Linux, như một ứng dụng trên Windows

– Nếu là lần đầu sử dụng, chúng ta cần bật chức năng WSL

trên Windows. Mở Control Panel > Programs > Programs and Features > Chọn

Turn Windows features on or off > Đánh dấu chọn vào mục Windows Subsystem

for Linux > Bấm OK và khởi động lại máy tính. Xem hình minh họa.

Tải và cài đặt Kali Linux

– Kali Linux là hệ điều hành dựa trên Linux, mã nguồn mở, miễn

phí được nhiều người sử dụng trong lĩnh vực Bảo mật hệ thống, xâm nhập hệ thống,

điều tra số. Nhờ có WSL, chúng ta có thể chạy hệ điều hành Kali Linux như một ứng

dụng trên Windows 10. Bạn có thể tải Kali Linux từ Microsoft Store.

– Sau khi cài đặt Kali Linux thành công, bạn có thể chạy hệ điều hành Kali Linux như một phần mềm thông thường trên máy Windows.

– Giao diện của Kali Linux

– Trong cửa sổ dòng lệnh của Kali Linux, muốn xóa màn hình

cho gọn, dùng lệnh clear

– Trong máy Kali Linux, tạo thư mục Apps để chứa các phần mềm

làm việc. Cú pháp tạo thư mục:

mkdir tenThuMucCanTao

– Có thể hiểu, khi bật WSL trong Windows, nghĩa là chúng ta

đã trang bị cho Windows một chương trình nền, khi đó chúng ta có thể chạy hệ điều

hành Linux trên cái nền WSL này.

– Sau khi cài đặt Kali Linux, Windows sẽ tạo ra cấu trúc

thưc mục riêng cho hệ thống Linux, bao gồm thư mục Linux, trong đó có thư mục

kali-linux ứng với thư mục gốc (/) của hệ thống Linux. Xem hình minh họa.

– Bạn có thể dùng Windows để mở thư mục Linux\kali-linux\homelgc\Apps

(đường dẫn chính xác sẽ là \\wsl.localhost\kali-linux\home\lgc\Apps)

Cài đặt phần mềm Beef

– Lệnh sudo (viết

tắt của “superuser do” hoặc “substitute user do”) là một chương trình, cho phép

chạy chương trình với quyền của một user khác, mặc định là superuser (hay user root).

Như vậy, chúng ta có thể sử dụng sudo để

thực thi một lệnh với quyền của user root (quyền cao nhất).

– Trước khi cài đặt phần mềm mới, chúng ta cần chạy lệnh apt update và apt upgrade để cập nhật danh sách và nâng cấp các gói trong kho phần

mềm trong máy Kali Linux. Sử dụng tham số “y” để tự động trả lời các câu hỏi

trong quá trình chạy lệnh. Apt là công cụ dùng để quản lý gói trong Kali Linux.

(apt là viết tắt của Advanced Package Tool).

– Tải và cài đặt phần mềm Beef bằng lệnh sau (quá trình cài

đặt mất khá nhiều thời gian):

sudo apt install

beef-xss

– Sau khi cài đặt Beef thành công, bạn gõ lệnh sau để xem một

số thông tin về Beef. Beef bắt đặt mật khẩu mới cho Beef (ví dụ: abc123).

sudo beef-xss

Chạy Kali Linux và cài phần mềm trên WSL thấy có nhiều lỗi,

chưa biết nguyên nhân. Nên sẽ dừng lại.

Phần này sẽ thực hiện cài đặt phần mềm máy ảo (Virtual Box),

sau đó lấy máy ảo Kali Linux trên mạng về để chạy.

Vào https://www.kali.org/get-kali/#kali-platforms,

chọn Virtual Machines để tải máy ảo Kali Linux về máy.

Tập tin tải về máy có dạng: kali-linux-2023.3-virtualbox-amd64.7z

Giải nén tập tin vừa tải về thành thư mục: kali-linux-2023.3-virtualbox-amd64

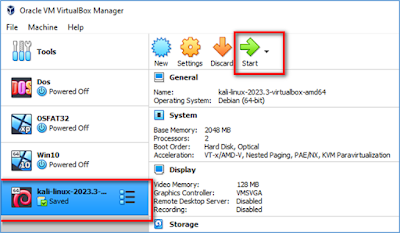

Mở chương trình máy ảo VirutalBox, vào menu Machine > chọn

Add > tìm tới tập tin kali-linux-2023.3-virtualbox-amd64\

kali-linux-2023.3-virtualbox-amd64.vbox

Bấm Start để khởi động máy Kali-linux

Nhập username: kali,

mật khẩu: kali để đăng nhập vào hệ điều

hành.

Tạo thư mục Apps để chứa các phần mềm.

Tải Beef về máy, để trong thư mục Apps, bằng lệnh sau:

sudo git clone

https://github.com/beefproject/beef.git

Cài đặt Beef bằng lệnh ./install

Trong quá trình cài Beef, hệ thống có yêu cầu cài đặt thêm bundler.

Tuy nhiên, bị lỗi sau:

Bundler::GemNotFound: Could not find unf-0.1.4.gem for

installation

[Cách sửa]

Cài đặt bổ sung các gói:

sudo gem install

xmlrpc

sudo gem install unf

sudo gem install

domain_name

sudo gem install

http-cookie

sudo gem install

rest-client

sudo gem install rushover

Chạy lại lệnh

bundle install

Có thể bị lỗi sau:

here was an error while trying to write to

`/home/kali/Apps/beef/Gemfile.lock`. It is likely that you

need to grant

write permissions for that path.

Chạy lại lệnh bundle

install với quyền sudo là được.

Gõ lệnh ./beef để

chạy phần mềm. Sẽ có thông báo lỗi do sử dụng username và password mặc định. Chúng

ta cần thay đổi các thông tin này trong tập tin config.yaml

Dùng nano để sửa nội

dung của config.yaml.

sudo nano config.yaml

Sửa nội dung như hình sau:

Bấm ctrl + O > Enter để lưu nội dung vừa sửa.

Gõ lại lệnh sudo ./beef để chạy chương trình. Chúng ta đã chạy

được chương trình Beef. Xem hình minh họa.

1.3 Bảo mật cho hệ thống Windows

Xem, ghi chép và làm theo clip sau:

DFS101: 2.3 How to secure a Windows computer (https://www.youtube.com/watch?v=cENIGQdCvUk&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=7)

Thực hành trên hệ thống Windows 10.

Thiết lập hệ thống phòng chống virus/spyware

– Vào bấm vào menu Start > chọn Settings > chọn Update

& Security > bấm nút Check for updates để kiểm tra xem hệ điều hành của

bạn có cần cập nhật bản vá lỗi, tiện ích hay phần mềm gì không?

– Cấu hình chức năng Windows Security (hay Windows Defender),

đây là phần mềm bảo vệ máy tính khá hiệu quả. Với máy tính cá nhân, chúng ta chỉ

cần sử dụng các chức năng của Windows Security là đủ, mà không cần phải sử dụng

thêm các phần mềm phòng chống virus khác.

– Bấm vào mục Windows Security để cấu hình một số chức năng.

Bạn nên bật chức năng Real time protection cho chức năng phòng chống virus,

Cloud-delivered protection, Automatic sample submission, và Tamper Protection. Bấm

vào mục Virus and threat protection > trong mục Virus and threat protection settings

> bấm Manage settings > chọn “on” cho mục Real-time protection. Bật “on”

cho các mục còn lại.

1.4 Bảo mật cho hệ thống Linux

Xem, ghi chép và làm theo clip sau:

DFS101: 2.4 How to secure a Linux computer (https://www.youtube.com/watch?v=poW5cGSM4Fw&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=8)

1.5 Xem và đọc thêm

[1] Cybersecurity 1: https://www.youtube.com/watch?v=3kEkXunWKaU&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=3

[2] Cybersecurity 2: https://www.youtube.com/watch?v=49USxp_K8g0&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=4

[3] How hacker hack: https://www.youtube.com/watch?v=CJdFfQ4ktgU&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=5

1.6 Bài tập và thực hành

Bài tập 1. Bạn hãy khảo sát Hệ thống bảo mật của một tổ chức,

cơ quan. Nếu không có sẵn hệ thống thật, bạn có thể lên mạng tìm kiếm thông tin

để làm bài tập này.

|

Phân

hệ |

Tên

giải pháp, tên phần mềm, mô tả ngắn gọn hệ thống, triển khai…v.v. |

|

Phân quyền truy cập hệ thống vừa đủ cho từng vị trí công

việc |

|

|

Mã hóa dữ liệu |

|

|

Phân quyền trên hệ thống thư mục, tập tin (access control

list) |

|

|

Quản lý người dùng bằng tài khoản, mật khẩu |

|

|

Chứng thực bằng sinh trắc học |

|

|

Sử dụng kĩ thuật kiểm tra để đảm bảo toàn vẹn dữ liệu

(checksum) |

|

|

Lưu dự phòng dữ liệu |

|

|

Dự phòng thiết bị |

|

|

Cập nhật phần mềm định kỳ |

|

|

Cấu hình hệ thống tường lửa, giám sát |

|

|

Kiểm tra tập tin nhật ký (log) thường xuyên |

|

|

Cài đặt phần mềm phòng chống virus |

|

|

Không sử dụng phần mềm không tin cậy |

|

|

Không truy cập vào các website không tin cậy |

|

Bài tập 2. Tự thực hiện một ca xâm nhập và lấy thông tin của

một hệ thống máy tính. Làm theo clip sau: https://www.youtube.com/watch?v=CJdFfQ4ktgU&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=5

Bài tập 3. Thực hiện bảo mật cho hệ thống Windows.Làm theo

clip sau:

https://www.youtube.com/watch?v=cENIGQdCvUk&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=6

Bài tập 4. Thực hiện bảo mật cho hệ thống Linux. Làm theo

clip sau:

https://www.youtube.com/watch?v=poW5cGSM4Fw&list=PLJu2iQtpGvv-2LtysuTTka7dHt9GKUbxD&index=7